it.hideout-lastation.com

it.hideout-lastation.com

Crittografia dei dati - Che cosa è necessario sapere

Sei guardato. I governi di tutto il mondo hanno sistemi segreti che spiano i loro cittadini ogni ora di ogni giorno. Questi sistemi sono stati progettati per proteggere le persone dalle minacce del terrorismo internazionale e domestico, ma dal momento che sono gestiti dagli umani, tendono ad essere utilizzati in modo inappropriato, come questo dipendente della National Security Agency che ha spiato 9 donne fino a che non è stato catturato.

Certamente, non sono solo i governi a farlo, le persone che sanno e hanno la capacità di hackerare e installare software dannoso in dispositivi lo fanno anche ogni giorno. Le vittime possono essere persone normali come te e me, e il massimo che perderemo è un po 'di privacy (come i nostri messaggi privati letti da qualcun altro, per niente inquietanti). Ma a un livello più alto, le aziende vengono spesso attaccate e perdono milioni di miliardi di dollari di informazioni .

Com'è possibile? È una cattiva crittografia su dispositivi con impostazioni di sicurezza deboli o l'attaccante è molto avanzato e ha le competenze e le macchine necessarie per penetrare anche nelle fortezze .

Grandi parole, wow, e spero che abbia attirato la tua attenzione . Potrebbe sembrare fantascientifico per te, ma questo succede ogni giorno. Anche mentre stai leggendo questo. Ma la cosa buona è che ci sono diverse misure in cui è possibile proteggere i dati da questi elementi negativi attraverso la crittografia con l'aiuto di produttori di dispositivi e esperti di sicurezza e questo articolo tenta di spiegare come funziona la crittografia per fare esattamente questo.

Grandi parole, wow, e spero che abbia attirato la tua attenzione . Potrebbe sembrare fantascientifico per te, ma questo succede ogni giorno. Anche mentre stai leggendo questo. Ma la cosa buona è che ci sono diverse misure in cui è possibile proteggere i dati da questi elementi negativi attraverso la crittografia con l'aiuto di produttori di dispositivi e esperti di sicurezza e questo articolo tenta di spiegare come funziona la crittografia per fare esattamente questo.Innanzitutto, perché la crittografia è importante?

Buona domanda. Si consideri uno scenario in cui un sistema è protetto da password senza accessi anonimi o uso non autorizzato . Tuttavia, se qualcuno vuole accedere ai tuoi dati, può semplicemente ripristinarli in fabbrica. L'obiettivo della crittografia dei dati, d'altra parte, è quello di proteggere i file anche se qualcuno ottiene l'accesso illegale ad esso .

Un altro modo di considerare questo è se il telefono, il laptop o il desktop sono stati rubati, si potrebbe dire che è protetto da password, ma è facile da ignorare . Il ladro può semplicemente rimuovere la scheda SD o il disco rigido e montarlo altrove e avranno già accesso ai tuoi file. Ma se crittografate i vostri dati, nessuno sarà in grado di accedere ai vostri dati .

Un altro modo di considerare questo è se il telefono, il laptop o il desktop sono stati rubati, si potrebbe dire che è protetto da password, ma è facile da ignorare . Il ladro può semplicemente rimuovere la scheda SD o il disco rigido e montarlo altrove e avranno già accesso ai tuoi file. Ma se crittografate i vostri dati, nessuno sarà in grado di accedere ai vostri dati .Niente, eh?

Ma questo è solo per i tuoi file. Che dire delle informazioni riservate che vengono inviate tramite e-mail o applicazioni di messaggistica ? C'è questa cosa che chiamiamo crittografia end-to-end utilizzata da un paio di app di messaggistica, come WhatsApp e Facebook Messenger .

Che cos'è la crittografia end-to-end?

La crittografia end-to-end (E2EE) è un metodo in cui le parti che comunicano sono le uniche a poter comprendere il messaggio consegnato . Ciò significa che gli intercettatori non saranno in grado di ascoltare ciò di cui si parla. Persino i proprietari di questo canale come i fornitori di servizi di telecomunicazione, gli ISP e persino i proprietari di app non sono in grado di accedere alle tue informazioni.

Il messaggio è crittografato in modo tale che le chiavi per decifrare i dati appartengano solo agli utenti che comunicano tra loro e nessun terzo può decifrarlo.

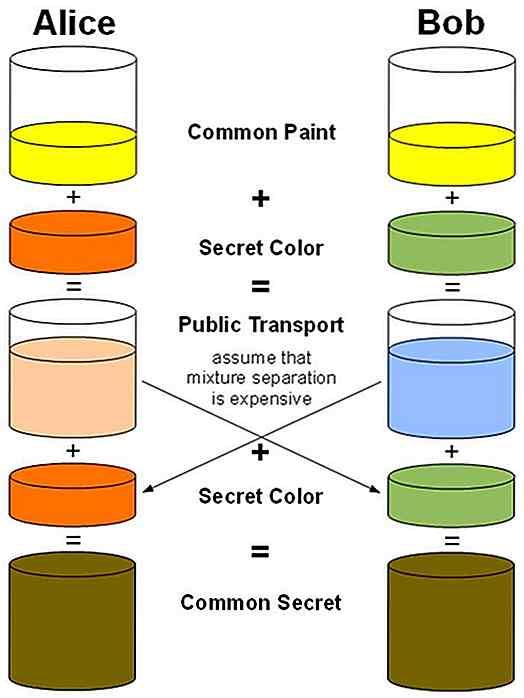

Come viene trasmessa la chiave alla crittografia end-to-end?

Mettiamola così, Bob manda a letto sua moglie Alice . Ognuno di essi inizia con un colore comune o una chiave pubblica e un colore privato personale o una chiave privata. Quando Bob ha inviato il suo testo ad Alice, il suo colore (chiave privata) viene mescolato con il colore comune (chiave pubblica) . Alice quindi riceve il messaggio e lo combina con il suo colore privato personale, e così può leggere il messaggio che le ha inviato Bob .

Questo è chiamato lo scambio di chiavi Diffie-Hellman.

Questo è chiamato lo scambio di chiavi Diffie-Hellman.Cos'è la chiave pubblica e la chiave privata?

Le coppie di chiavi pubbliche e private sono composte da due stringhe univoche ma correlate di numeri generati casualmente. Un buon esempio potrebbe essere:

20438 0145 00B1 28CB C9FA 5BB4 56DE 6D43 8BB1 E16A 5AB7 F3B0 5ECE 657F E6F1 CDF2 3FE4 D81A 7E8F B384 B1F1 3C2C 92BB 60AB BF40 C7D4 B6E4 C044 B84A DD74 C122 4B0A CB6F 52C4 C20B 0C0A 000A.

La chiave pubblica in questo tipo di crittografia è, beh, pubblica . Ciò significa che è prontamente disponibile per tutti e può essere visto in una directory. La chiave privata, tuttavia, appartiene solo al proprietario . A causa della sua natura complicata e matematica, i dati crittografati che utilizzano una chiave pubblica possono essere decifrati solo da una chiave privata compatibile e viceversa .

Quindi, se Bob vuole inviare ad Alice qualcosa che non vuole vedere a nessuno, crittograferà qualsiasi cosa utilizzi la chiave pubblica di Alice e dato che solo Alice ha accesso alla sua chiave privata, è l'unica persona in grado di decodificare i dati tornano al formato previsto .

Dal momento che Alice è l'unica persona che ha la chiave per decrittografare i dati, è solo Alice che potrebbe utilizzarla anche se qualcun altro ha avuto accesso al file. Rimarrà confidenziale finché Alice non condivide la chiave privata .

Per dirla semplicemente, la crittografia privata e pubblica è come mettere il tuo messaggio dentro un baule sapendo che la persona a cui stai inviando il messaggio è l' unica al mondo a possedere la chiave .

Perchè importa?

Nel momento in cui viviamo in questo momento, l'informazione conta. Ci sono molte persone che possono usare le informazioni per promuovere la loro agenda . I governi possono utilizzare le informazioni per proteggere i propri cittadini o spiare le proprie persone, le società possono utilizzare le informazioni per fornirci pubblicità o per venderci i prodotti. E più noi, gli utenti causali, produciamo queste informazioni, più siamo sensibili a queste entità .

Quindi perché è "veramente" importante?

È importante perché le innovazioni tecnologiche stanno avvicinando la crittografia a noi . Sono finiti i giorni in cui se si desidera che le sue e-mail siano sicure o private, si potrebbero impiegare equazioni matematiche complesse e difficili per crittografarle. Detto questo, ora è più semplice proteggere i nostri dati e questa è una buona ragione per trarne vantaggio .

Importa anche perché abbiamo bisogno di salvaguardare la nostra privacy online. Certo, potresti pensare che è praticamente innocuo per te aprire i tuoi dati a chiunque, ma in realtà non lo è. La realtà è che la sicurezza online non si trova solo nelle e-mail o nei messaggi di testo, ma comprende documenti bancari, finanziari e medici. Questi dati sono sensibili perché potrebbero spiegare enormi differenze nelle nostre vite e, se cade nelle mani sbagliate, potremmo avere molti problemi.

Infine, importa perché prima o poi, avremmo tutti qualcosa da nascondere . Potresti non pensarlo possibile ma succederebbe. Il vero potere della crittografia e della privacy risiede nella sua capacità di proteggere il pubblico. Se la privacy è assente, la democrazia e il buon governo non possono esistere .

Uno sguardo conclusivo sull'argomento

Sebbene la crittografia possa sembrare complicata e persino scoraggiante, è comunque necessaria. Il mondo non è di unicorni e arcobaleni e ci sono persone che hanno voglia di ottenere ogni bit di informazione possibile e faranno passi da gigante solo per averlo. Ecco perché costruisci una recinzione quando c'è una minaccia da banditi.

Non vorresti che nessuno ascoltasse le tue conversazioni o magari leggendo messaggi privati, vero? Quindi cosa faresti? Lascia la porta aperta? O bloccarlo in modo che nessuno potesse entrare?

I 10 migliori strumenti di sviluppo multipiattaforma

Write Once Run Anywhere (WORA) si riferisce a un pezzo di codice che viene scritto una volta su una piattaforma ma può essere eseguito su più piattaforme. Con l'aumento della varietà delle piattaforme mobili, gli sviluppatori stanno trovando più difficile fornire la loro app in forma di consumo poiché gli utenti potrebbero trovarsi su piattaforme molto diverse.Ai f

Da dove queste aziende hanno i loro nomi - Parte 2

C'è una storia dietro tutto, specialmente i grandi marchi che usiamo così spesso nella nostra vita quotidiana. Quindi, non sarebbe interessante conoscere le storie dietro i marchi famosi per riempire il tuo vuoto di conoscenza o solo per essere il signor tutto-in-comune tra i tuoi amici?In precedenza, ho fatto la prima parte di questo post e ho coperto un lungo elenco di aziende con origini interessanti dei loro nomi.