it.hideout-lastation.com

it.hideout-lastation.com

Suggerimenti e trucchi avanzati per una migliore privacy e sicurezza online

Con i social network e un sacco di posti per trascorrere del tempo online è importante essere consapevoli delle misure di sicurezza che è possibile adottare e quali sono le insidie da evitare . Con la configurazione di riserva predefinita dei tuoi sistemi e browser, dovresti essere sicuro, ma se sei abbastanza sicuro dipende da quanto seriamente prendi la tua sicurezza e privacy online.

La necessità dell'ora è di andare oltre le semplici misure di sicurezza e optare per tecniche avanzate per godere di un'esperienza online sicura, sicura e privata. Ecco alcune delle misure di sicurezza che dovresti conoscere e fai attenzione, per renderti più sicuro online.

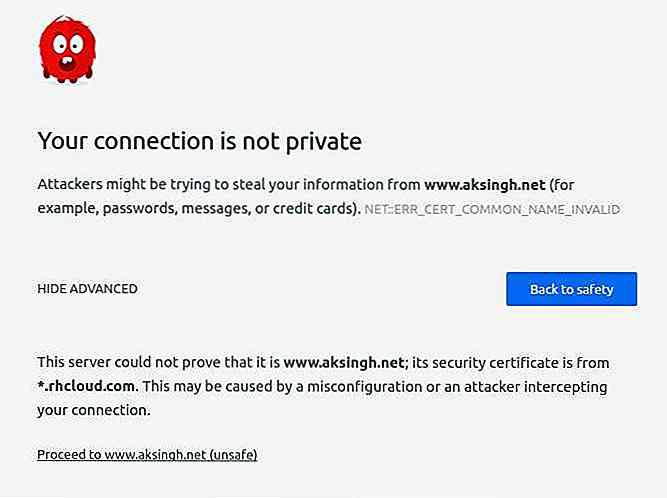

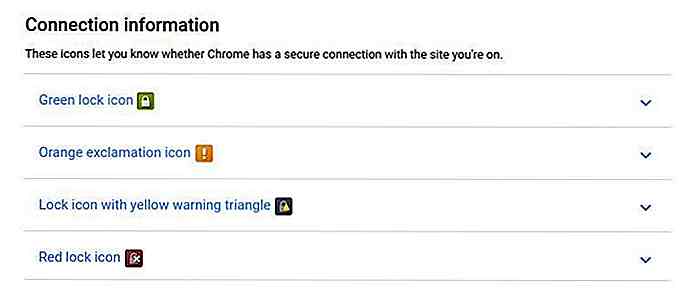

Controllare sempre i segni rivelatori

Ci sono alcuni segni rivelatori che indicano un problema o qualcosa di sospetto con un sito.

Questi sono gli indicatori che il sito Web o la pagina che stai visualizzando non sono sicuri / sicuri, noti per avere malware o sfruttati per uso malevolo come imbrogli, hacking nei loro dati, ecc. C'è anche il pericolo nella gestione dei dettagli di pagamento che portano a potenziali furti o altri attacchi.

Questi sono gli indicatori che il sito Web o la pagina che stai visualizzando non sono sicuri / sicuri, noti per avere malware o sfruttati per uso malevolo come imbrogli, hacking nei loro dati, ecc. C'è anche il pericolo nella gestione dei dettagli di pagamento che portano a potenziali furti o altri attacchi.Non condividere informazioni con estranei o nuovi amici

Con l'uso crescente dei social network, corriamo il rischio di sovra-condividere ciò che non dovremmo. Se non stiamo attenti, ciò potrebbe portare a problemi di furto d'identità o casi di stalking. Se non si ha familiarità con le impostazioni di privacy o sicurezza, qui ci sono alcuni strumenti e post con suggerimenti che è possibile utilizzare per configurare le impostazioni di privacy nei social network più diffusi.

- Facebook: Controllo della privacy, Suggerimenti per la sicurezza, Nozioni di base sulla privacy, 5 Impostazioni sulla privacy di Facebook Che dovresti sapere, Come usare le impostazioni della privacy Mystifying di Facebook

- Twitter: protezione dei tweet, suggerimenti sulla sicurezza dell'account, suggerimenti sulla privacy e sulla sicurezza di Twitter

- Google+: come condividi informazioni, sicurezza Google+, privacy e sicurezza

- LinkedIn: Impostazioni account e privacy, 5 modi per proteggere il tuo account LinkedIn, 6 consigli sulla sicurezza e sulla privacy per aiutarti a gestire l'attuale crisi di sicurezza di LinkedIn

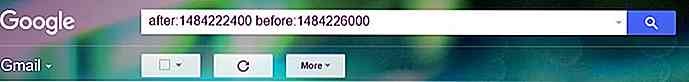

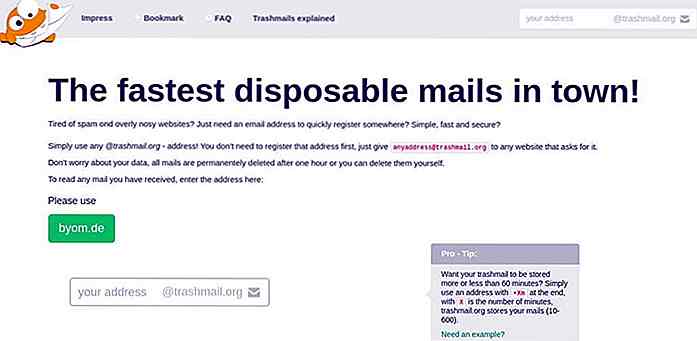

Avere sempre indirizzi email alternativi

La vendita di indirizzi e-mail e dati personali è dilagante online, per non dire molto facile da consultare. Oltre a questi casi di hacking, anche l'esposizione dei dati dell'utente relativi agli account online. Qui è dove avere e-mail alternative possono essere utili.

L'utilizzo di una sola e-mail in tutto il mondo potrebbe consentire alle persone malintenzionate di entrare in contatto con l'e-mail per spam o furto di identità. È una buona idea avere un'e-mail alternativa, per inviare posta a estranei, iscriversi alla newsletter o compilare moduli su siti Web sconosciuti o non attendibili.

Questa seconda email riceve tutto lo spam inevitabile o le e-mail indesiderate mentre l'e-mail ufficiale rimane pulita e non esposta. Inoltre, puoi sempre inoltrare email importanti dal secondo indirizzo al tuo indirizzo email principale e impostare un filtro per conservare tali messaggi in una cartella separata .

Basta aggiungere la seconda e-mail al primo account e-mail (usando SMTP) e inviare la posta come seconda e-mail direttamente dalla tua e-mail ufficiale. In questo modo il tuo account di posta elettronica principale è ben organizzato, privo di spam e anche se non hai bisogno di accedere a un altro account per svolgere attività meno sicure.

Per creare un account di posta elettronica temporaneo o laterale, puoi sempre utilizzare uno dei provider di posta elettronica più diffusi o rivolgersi a un provider di posta elettronica temporaneo / anonimo:

Sono inclusi anche suggerimenti e tutorial per la gestione della tua casella di posta con più ID e-mail in una singola casella di posta per i provider di posta elettronica più diffusi:

- Come inoltrare le email in Gmail, Outlook e Yahoo Mail

- Come usare / configurare i filtri in Gmail, Outlook e Yahoo Mail

- Come inviare mail da indirizzi email diversi o secondari o utilizzando un alias in Gmail, Outlook e Yahoo Mail

Evitare di accedere a account personali sul posto di lavoro

Tenere separati business e tempo libero è sempre una buona idea, soprattutto quando si tratta di account personali sul posto di lavoro. Evita di utilizzare il tuo indirizzo e-mail personale al lavoro e non accedere mai ad account privati come il tuo conto bancario mentre sei al lavoro.

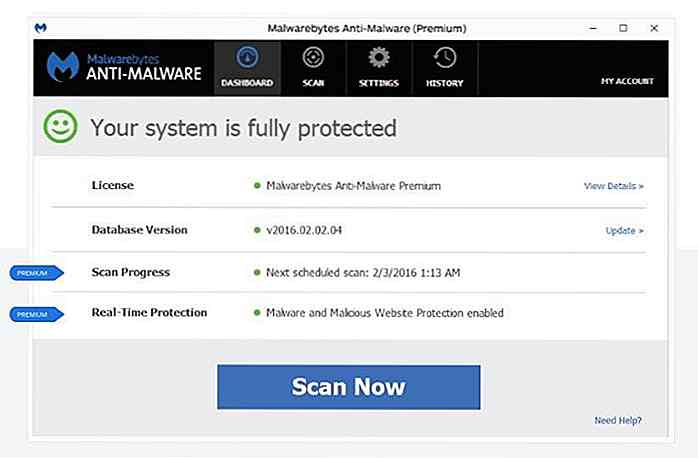

Se per qualsiasi motivo hai davvero bisogno di accedere ai tuoi account personali, ricorda di fare un controllo di sicurezza utilizzando un anti-malware. Inoltre, se sei il proprietario o l'amministratore del tuo sistema e cerchi qualsiasi programma sospetto (anche se è difficile trovare facilmente un software di tracciamento perché è in gran parte nascosto).

Come soluzione alternativa, puoi sempre utilizzare il tuo smartphone accoppiato con il pacchetto dati per inviare e-mail personali senza essere comunque rintracciato dal tuo datore di lavoro. Se stai usando lo stesso sul WiFi del tuo datore di lavoro, allora considera l'utilizzo di Tor o di una VPN (discussa di seguito) o crittografando i contenuti della posta per sicurezza (discussi anche in seguito).

Come soluzione alternativa, puoi sempre utilizzare il tuo smartphone accoppiato con il pacchetto dati per inviare e-mail personali senza essere comunque rintracciato dal tuo datore di lavoro. Se stai usando lo stesso sul WiFi del tuo datore di lavoro, allora considera l'utilizzo di Tor o di una VPN (discussa di seguito) o crittografando i contenuti della posta per sicurezza (discussi anche in seguito).Abilita autenticazione a due fattori

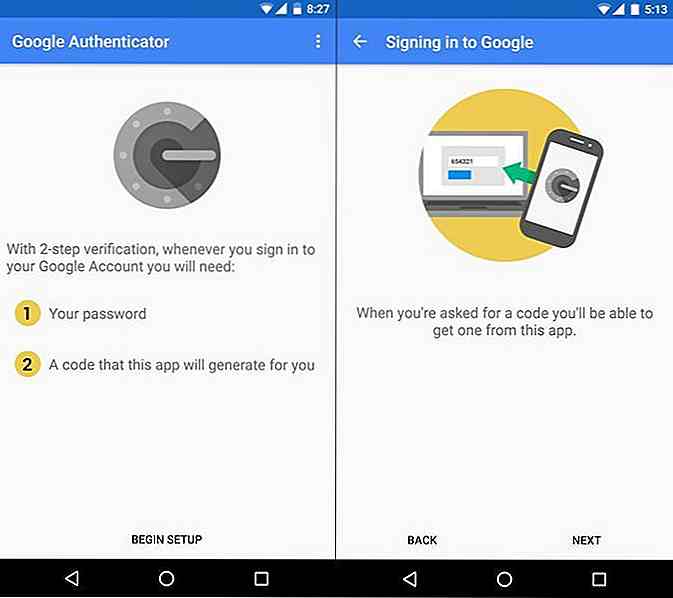

L'autenticazione a due fattori è un meccanismo di sicurezza che richiede una seconda chiave o passphrase oltre alla password . Lo stesso è stato a lungo utilizzato da sistemi di sicurezza elevati (sotto forma di token hard RSA), ma ora viene generato e inviato tramite SMS o e - mail o generato tramite un'app intelligente .

L'autenticazione a due fattori impedisce ai ficcanaso di accedere ai tuoi account online, anche se in qualche modo mettono le mani sulle tue password. Tieni presente che non è supportato in tutti i siti Web o servizi, tuttavia molti provider famosi usufruiscono di questa funzione di sicurezza (vedi sotto).

- Google: invia un codice di verifica a 6 cifre utilizzando un messaggio di testo o uno può generare lo stesso tramite la sua app Authenticator [Informazioni su Scarica | Come attivare]

- Facebook: la sua meno nota funzione " Approvazione accesso " invia un codice PIN a 6 cifre tramite SMS quando si tenta di accedere da una nuova macchina [Informazioni | Come attivare]

Utilizzare Tor o un servizio VPN

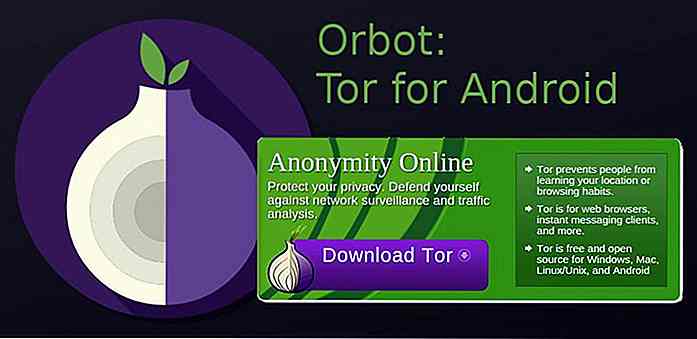

Utilizzare Tor o un servizio VPN Tor è un router di traffico e un crittografico online, che consente a tutti di credere che stai utilizzando il web da una posizione diversa e di crittografare il tuo traffico per proteggerti da sguardi indiscreti .

Una VPN è un crittografia del traffico per mascherare e proteggere i dati Web per evitare il monitoraggio e la censura da parte di hacker, datori di lavoro, ISP e governi.

L'utilizzo di Tor o di una VPN impedisce a terze parti di monitorare le tue attività e ti protegge dai vari tipi di attacchi e attacchi . Entrambe le tecnologie indirizzano le sessioni Web all'interno di tunnel crittografati per salvaguardare la tua privacy.

Si può pensare a questo tunnel come a un cavo telefonico privato e autonomo tra te e la rete Tor o il provider VPN. Ciò garantisce che nessun'altra persona possa controllare o tracciare le tue attività online o esaminare i tuoi dati.

Controlla qui sotto come scaricare e configurare facilmente Tor o le popolari VPN:

- Tor: Peer-to-peer, router di traffico gratuito per e dagli appassionati di privacy [Informazioni | Scarica | Come installare]

- CyberGhost: servizio VPN popolare e gratuito conosciuto e affidabile per la sua qualità [Informazioni | Scarica | Come installare]

- Spotflux: provider VPN gratuito con funzioni di compressione di Adblock e dati [Informazioni | Scarica | Come installare]

Cripta tutto

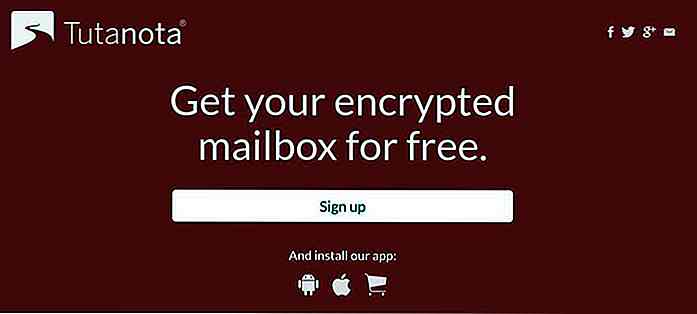

Cripta tutto La crittografia configura i dati privati inclusi password, dati finanziari, immagini e video all'interno di contenitori protetti da password che funzionano come " una scatola con un lucchetto ". Quella scatola chiusa può essere aperta solo da te e da altre parti autorizzate (con password). Ciò ti aiuterà a mantenere le tue comunicazioni private e quindi a evitare vari tipi di attacchi o furti.

Controlla qui sotto alcuni degli strumenti che aiutano a crittografare le tue e-mail, i messaggi istantanei, i documenti online, i dati sugli archivi cloud, ecc .:

- Tutanota: ispirato al principio FOSS, offre un servizio di posta elettronica crittografato completamente gratuito, pronto all'uso [Informazioni | Iscriviti]

- Hushmail: fornisce funzionalità di sicurezza avanzate per mantenere le tue e-mail sicure e protette (inclusi gli allegati) [Informazioni | Iscriviti gratis]

- ChatCrypt: crittografa i tuoi messaggi, rendendoli leggibili solo dai partecipanti che hanno la stessa password segreta [Informazioni | Come funziona]

- Cyph: un'app di messaggistica gratuita nel browser con crittografia end-to-end integrata per avere conversazioni private crittografate [Informazioni | Come usare]

- DocSecrets: un componente aggiuntivo per Google Docs che crittografa le informazioni sensibili (come le password) e mette in evidenza i testi segreti [Informazioni | Scarica | Come usare]

- Cryptomator: uno strumento gratuito di cifratura sul lato client per crittografare i tuoi file prima di inviarli o archiviarli su qualsiasi cloud storage online [Informazioni | Come usare | Scaricare]

- SecureGmail: uno strumento gratuito di Streak per inviare messaggi crittografati usando il tuo Gmail preferito (al ricevitore viene richiesta la password da leggere) [Informazioni | Come usare | Scaricare]

- Mailvelope: uno strumento di crittografia della posta open source che funziona per Gmail, Outlook, Yahoo Mail e pochi altri [Informazioni | Scarica | Come usare]

Usa tracki

Usa tracki - Ghostery: ti protegge dai tracker sconosciuti e ti dà il potere di gestire i tuoi dati personali [Informazioni | Scaricare]

- Disconnetti: supporta la navigazione e la ricerca private e impedisce a malware e adware dai siti Web di tenere traccia delle tue attività [Informazioni | Scarica | Come usare]

- Adblock Plus: blocca vari tracker, fastidiosi annunci, domini compromessi, pop-up e annunci video durante la navigazione sul Web [Informazioni | Scaricare]

- Privacy Badger: Blocca gli annunci di spionaggio e i tracker invisibili dal monitoraggio delle tue azioni online (e proviene da EFF) [Informazioni su Scaricare]

plugin ng-blocker

I plug-in track-blocker sono estensioni del browser che ti aiutano a sbarazzarti di tracker online, agenzie pubblicitarie e altre organizzazioni che tracciano e alimentano i tuoi dati. Tali tracker tengono traccia di tutto ciò che fai online (quali siti web visiti, quali ricerche fai, quali annunci fai clic, ecc.).

L'uso di plug-in di tracciamento o di blocco degli annunci nel browser ti consente di navigare sul Web in privato senza che nessuno controlli le tue attività online per ottenere profitti monetari. Riduce anche il tempo di caricamento della pagina e consente di risparmiare la larghezza di banda di Internet (anche se con un rapporto ridotto).

Trova di seguito i link per scaricare e configurare tali cross-browser, plugin multipiattaforma:

Capire i cookie del browser

Capire i cookie del browser La maggior parte dei siti installa cookie nel browser, che vengono utilizzati per tracciare i dati della sessione e le informazioni di accesso dell'utente finché si naviga nello stesso sito Web.

Alcuni cookie vengono anche utilizzati per il tracciamento di più siti, per servire adware e mostrare fastidiosi pop-up. Sfortunatamente, gli hacker possono dirottarli per ottenere l'accesso ai tuoi account registrati.

Installa strumenti di gestione dei cookie

Per impedire ai cookie di tracciare i tuoi dati o rivelare informazioni importanti, devi gestire i cookie utilizzando gli strumenti di gestione dei cookie .

Tali strumenti ti danno il controllo totale sui cookie nel browser: visualizza, gestisci o cancella / cancella. Archiviando i cookie giusti e cancellando tutti i cookie sospetti o sensibili (che contengono informazioni di accesso o dell'account), puoi essere sicuro che non comprometteranno la sicurezza dei tuoi dati o degli account registrati.

- Cookie Manager: un componente aggiuntivo di Google Chrome che consente di aggiungere, modificare ed eliminare i cookie tramite la barra degli strumenti [Informazioni su | Scaricare]

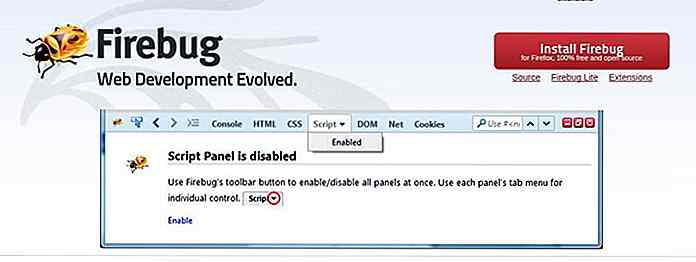

- Firebug: un componente aggiuntivo per Firefox che gestisce i cookie nel tuo browser e aiuta a filtrarli ed eliminarli facilmente [Informazioni | Scarica | Come installare]

- IECookiesView: uno strumento di terze parti che descrive tutti i cookie in Internet Explorer e ti aiuta a gestirli [Informazioni | Scaricare]

Hai trovato utile proteggere la tua esperienza online? Conosci altri suggerimenti? Si prega di condividere le vostre conoscenze ed esperienze con noi attraverso la sezione commenti qui sotto.

Hai trovato utile proteggere la tua esperienza online? Conosci altri suggerimenti? Si prega di condividere le vostre conoscenze ed esperienze con noi attraverso la sezione commenti qui sotto.

Le storie di Snapchat ora ti consentono di cercare oltre 1 milione di storie

Negli ultimi tempi, molti servizi di social network sono stati impegnati a "prendere in prestito" funzionalità l'una dall'altra. Probabilmente Snapchat avrebbe familiarità con un evento del genere in quanto la sua caratteristica Storie ha ispirato i suoi concorrenti a introdurre funzionalità identiche nei loro servizi.Vi

20 design portfolio minimalista che ti piacerà

Se hai una passione per lo spazio bianco e ami il design nitido e pulito, lo stile minimalista sarebbe probabilmente all'altezza del tuo gusto. Nel design minimalista, l'attenzione principale è sul contenuto invece che sugli effetti di design pesanti. Fondamentalmente, fa come suggerisce il nome mantenendolo semplice.