it.hideout-lastation.com

it.hideout-lastation.com

Il buono, il brutto e il brutto di Bitcoin Security

Probabilmente è sicuro assumere che Bitcoin è qui per rimanere . Sì, è un po 'volatile e sì, altre criptovalute sono molto più facili da estrarre e molto più economiche da acquistare, ma il numero sempre crescente di modi per spendere bitcoin - oltre al fatto che è ancora in circolazione dopo essere stato proclamato morto numerose volte negli ultimi anni - è una testimonianza della resilienza della criptovaluta più popolare e polarizzante del mondo.

La cosa è però, questo non significa che dovresti saltare ciecamente in Bitcoin. A parte l'alto prezzo di entrata, una serie di eventi nel corso dell'ultimo anno ha dimostrato che mentre il protocollo Bitcoin stesso può essere sicuro, i portafogli e i servizi utilizzati per archiviare e scambiare Bitcoin potrebbero non esserlo.

Ecco una rapida occhiata alla sicurezza del protocollo bitcoin stesso così come ad alcuni esempi di furto di bitcoin su larga scala.

Crittografia e Blockchain

Bitcoin è una delle tante criptovalute oggi disponibili. Le criptovalute sono valute digitali che implementano la crittografia come parte centrale del protocollo, al fine di stabilire valute pseudonome (o anonime) e decentralizzate.

Bitcoin utilizza la crittografia SHA-256 sia per il sistema Proof of Work (PoW) che per la verifica delle transazioni. La sicurezza del protocollo bitcoin sta in una delle sue caratteristiche fondamentali, la blockchain della transazione .

Bitcoin Blockchain

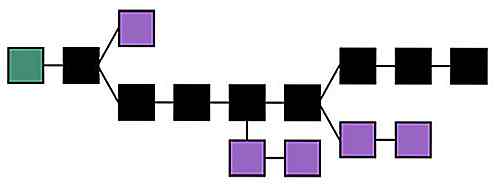

La blockchain è fondamentalmente una catena di "blocchi" multipli contenenti la cronologia delle transazioni . La blockchain inizia con il blocco iniziale, noto come blocco di genesi . Transazioni e hash risolti aggiungono nuovi blocchi dopo questo blocco di genesi, creando una blockchain.

L'immagine sotto mostra una visualizzazione della blockchain, con il blocco di genesi in verde e la blockchain più lunga in nero:

(Fonte immagine: Wikipedia)

(Fonte immagine: Wikipedia)

All'interno del protocollo bitcoin, la blockchain che ha visto la maggior parte del lavoro messo in esso è considerata la migliore blockchain e quella a cui si riferisce l'intero protocollo durante la verifica delle transazioni. I bitcoin sono considerati spesi una volta che una transazione è stata verificata.

Doppia spesa

È possibile (nonostante sia convinto il contrario) ingannare la blockchain e spendere gli stessi bitcoin due volte, un'azione nota come doppia spesa.

Ci sono diversi modi in cui questo può essere fatto. Se un commerciante non attende la conferma della transazione, i bitcoin possono essere raddoppiati dall'attaccante (s) inviando rapidamente due transazioni in conflitto nella rete. Un altro modo è di pre-estrarre una transazione in un blocco e poi spendere le stesse monete, prima di rilasciare il blocco nella blockchain.

Tuttavia, la quantità di potenza di calcolo richiesta per riuscire in questo modo lo rende meno produttivo rispetto ai miei bitcoin legittimamente .

Portafogli Bitcoin

I bitcoin sono archiviati in portafogli, ma a differenza, ad esempio, di un account PayPal, questi "portafogli" non memorizzano effettivamente i bitcoin stessi . Nonostante una serie di diverse implementazioni e formati, generalmente i wallet contengono una chiave pubblica che viene utilizzata per ricevere bitcoin (simile al numero di un conto bancario). Contiene anche una chiave privata che viene utilizzata per verificare che tu sia effettivamente il proprietario dei bitcoin che stai cercando di spendere.

Memorizzazione di Bitcoin offline

I portafogli vengono solitamente archiviati digitalmente, localmente o online, ma esistono modi più sicuri per archiviare i bitcoin . I tuoi "portafogli" bitcoin possono essere stampati e archiviati su carta. Un raccoglitore di carta è un foglio di carta con le chiavi private e pubbliche stampate su di esso.

Esistono anche portafogli hardware che memorizzano le informazioni chiave nell'hardware offline. Il vantaggio dei portafogli hardware sta nel fatto che i dati chiave sono memorizzati in un'area protetta di un microcontrollore e sono immuni da software e virus che possono rubare i portafogli memorizzati su computer normali.

I bitcoin memorizzati nei portafogli hardware possono anche essere utilizzati direttamente, a differenza dei portafogli di carta, che devono essere inseriti o importati nel software. Pi-Wallet (nella foto sotto) è uno dei pochi portafogli hardware attualmente disponibili. Puoi persino costruire il tuo portafoglio personale.

Violazioni della sicurezza

Come accennato in precedenza, il protocollo bitcoin stesso può essere abbastanza sicuro, ma questo non si estende a tutti i siti e servizi che trattano in bitcoin. Ecco una breve carrellata di alcuni dei casi più importanti di problemi relativi alla sicurezza negli ultimi due anni.

Inputs.io

Nell'ottobre 2013, il servizio di input del portafoglio di Bitcoin online è stato violato due volte. Un totale di 4, 100 Bitcoin, del valore di circa $ 1, 2 milioni al momento sono stati rubati tramite un attacco di ingegneria sociale, ottenendo l'accesso ai sistemi di inputs.io ospitati su Linode, un provider di hosting di cloud.

Compromettendo una serie di account e-mail, a cominciare da un account e-mail che il fondatore inputs.io aveva impostato sei anni prima dell'attacco, l'hacker è riuscito ad accedere all'account del sito su Linode e reimpostare la password dell'account del sito .

Mt. Gox

Mt. Gox, che era uno dei principali servizi di scambio Bitcoin, ha presentato istanza di protezione bancaria, avendo perso una quantità impressionante di bitcoin: $ 468 milioni!

Mt. La scomparsa di Gox è iniziata all'inizio di febbraio quando, insieme ad altri siti di scambio Bitcoin come BTC-e, ha congelato i prelievi di Bitcoin citando pesanti attacchi Distributed Denial of Service (DoS) volti a sfruttare la malleabilità delle transazioni di bitcoin .

In parole povere, la malleabilità delle transazioni significa che è possibile modificare le transazioni valide in modo che le transazioni sembrino non essere passate, quando in realtà ha avuto successo .

(Fonte immagine: Businessweek)

(Fonte immagine: Businessweek)

Tuttavia, la malleabilità delle transazioni non è un nuovo problema . Né è impossibile risolverlo, come ha sottolineato Greg Maxwell, sviluppatore di Bitcoin.

In effetti, altri scambi di Bitcoin come Bitstamp e BTC-E sono ancora operativi, avendo risolto i problemi dalla loro parte e riprendendo le operazioni di elaborazione in pochi giorni dopo il congelamento iniziale delle transazioni. Il più schiacciante di tutti, tuttavia, sono i bitcoin persi di cui sopra e la scarsa sicurezza e contabilità in Mt Gox, come dettagliato in una serie di diapositive trapelate. Potrebbero esserci state più cose dietro le quinte che solo problemi con la malleabilità delle transazioni.

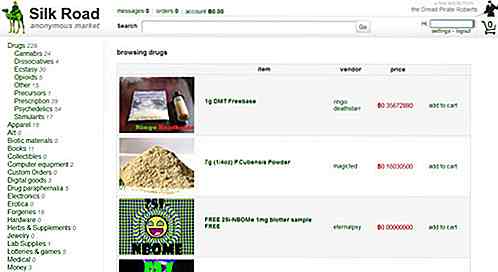

Silk Road 2.0

Nel febbraio di quest'anno sono stati rubati $ 2, 7 milioni di bitcoin dal conto di garanzia di Silk Road 2.0. Questa rapina si è verificata all'incirca nello stesso periodo dei summenzionati attacchi DoS su scambi di bitcoin come il Monte. Gox e sfruttato la stessa malleabilità della transazione nel protocollo bitcoin.

Tuttavia, a differenza degli scambi bitcoin, che si sono chiusi come misura precauzionale, Silk Road 2.0 non si è chiuso e è stato attaccato durante una fase di rilancio quando tutti i bitcoin sono stati immagazzinati in un magazzino caldo.

Tuttavia, alcuni utenti, come quelli su DarkNetMarkets di Reddit, ritengono che la storia degli hacker sia un insabbiamento e che Silk Road 2.0 sia stata una truffa fin dall'inizio .

L'idea è che il nuovo Dread Pirate Roberts abbia creato il sito espressamente per rubare i bitcoin degli utenti, sfruttando la fiducia presente nel nome di Silk Road. La natura illecita dei beni acquistati e venduti su Silk Road 2.0 aiuterebbe tale tentativo, dal momento che farebbe riflettere la vittima due volte sulla richiesta di aiuti da parte delle forze dell'ordine .

Botnet "Pony"

Nel corso di 5 mesi (settembre 2013 - gennaio 2014), i criminali hanno utilizzato una botnet chiamata Pony per infettare un gran numero di computer, rubando fino a $ 220.000 di bitcoin e altre criptovalute. Pony era la stessa botnet che è stata trovata per aver rubato più di due milioni di password e memorizzata su un server di proprietà degli hacker.

Pony ha infettato i computer e ha rubato i portafogli bitcoin archiviati localmente sulle macchine infette, mostrando in modo efficace i pericoli legati alla memorizzazione dei portafogli bitcoin sui dispositivi connessi a Internet.

Attacco del 51%

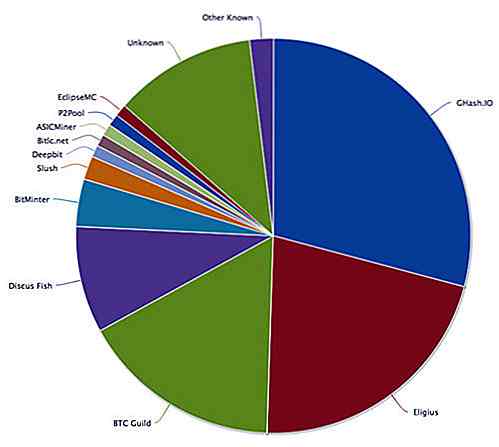

Questa non è una violazione della sicurezza di per sé, ma è uno dei punti deboli più pericolosi della rete bitcoin . Quando un individuo o un gruppo di individui possiede oltre il 50% della potenza di calcolo all'interno della rete bitcoin, la rete è aperta alla possibilità di un attacco del 51% : il vantaggio in termini di potenza di calcolo può essere utilizzato per bloccare la blockchain principale della transazione e commettere frodi, compresa la doppia spesa discussa in precedenza.

Mentre questo può sembrare inverosimile, la rete bitcoin è stata quasi esposta a un simile attacco all'inizio di quest'anno. A gennaio, il panico si diffuse quando Ghash.io, una miniera mineraria, iniziò ad avvicinarsi a quel limite del 50%. La situazione è stata risolta senza incidenti, a causa dei minatori che lasciavano Ghash.io per le piscine più piccole, così come la decisione della piscina di smettere di accettare nuovi minatori .

Mentre la reazione mostra che la rete bitcoin può autoregolarsi, doversi affidare a minatori e proprietari di piscine che fanno la cosa giusta è problematico, per non dire altro. La distribuzione del potere minerario è diventata meno concentrata, ma rimane la possibilità che un attacco del 51% possa ancora accadere.

(Fonte immagine: Blockchain.info)

(Fonte immagine: Blockchain.info)

Pensieri finali

È difficile negare che ci siano effettivamente problemi di sicurezza con bitcoin. Tuttavia, un tema ricorrente è il fatto che queste violazioni e problemi di sicurezza hanno meno a che fare con il protocollo stesso, e molto altro da fare con le persone e i servizi di gestione e archiviazione di questi bitcoin.

Ad esempio, l'input.io bitcoin heist e la botnet Pony hanno sfruttato i portafogli archiviati online e su computer connessi a Internet. La semplice memorizzazione di Bitcoin in un portafoglio di risparmio offline, come un portafoglio cartaceo o hardware, dovrebbe eliminare il rischio di furto di portafogli bitcoin su Internet. Mentre alcuni dei soldi persi nel Monte. Il fiasco di Gox è stato in effetti dovuto ai portafogli offline, si ipotizza che questo sia stato il risultato diretto di come Mt. Gox ha implementato un sistema automatizzato che veniva estratto dai portafogli offline quando necessario.

Dodgy Exchanges

I pericoli di siti e scambi un tempo di fiducia come il Monte. Gox e Silk Road 2.0 sono stati hackerati o implosi e andare offline non sono così facili da liquidare. La mancanza di un'autorità centrale che regola il bitcoin può essere vista come una forza, ma è anche una debolezza. Per uno, può essere molto più difficile mantenere individui o aziende responsabili attraverso canali legali.

Ancora più importante, tuttavia, l'ecosistema bitcoin non regolamentato significa che non c'è modo di garantire che i servizi e gli scambi siano conformi agli standard di affidabilità e sicurezza . Abbiamo fiducia nelle banche perché sappiamo che sono fortemente regolamentate e non possono essere stabilite per un capriccio. Questo chiaramente non è stato il caso con gli scambi bitcoin.

Il futuro?

È interessante notare che le conseguenze dal Monte. Gox potrebbe essere buono per bitcoin. In una dichiarazione congiunta emessa da 5 principali exchange di bitcoin, viene sollevata la necessità di misure di sicurezza appropriate e indipendenti per i custodi, oltre a una maggiore trasparenza e responsabilità .

È concepibile che tali misure siano esattamente ciò di cui ha bisogno il bitcoin se vuole sopravvivere ai recenti eventi e ristabilire la sua credibilità e sicurezza. Ironia della sorte tuttavia, queste forme di regolazione e auditing potrebbero finire per andare contro lo spirito originale del bitcoin . Tuttavia, come si risolverà questo paradosso, resta da vedere.

Crea un caricatore animato Favicon con JavaScript

Le favicon sono una parte cruciale del branding online, danno un segnale visivo agli utenti e aiutano a distinguere il tuo sito dagli altri. Sebbene la maggior parte delle favicon siano statiche, è possibile creare anche favicon animati .Una favicon in costante movimento è sicuramente fastidiosa per la maggior parte degli utenti e danneggia anche l'accessibilità, tuttavia quando è animata solo per un breve periodo di tempo in risposta a un'azione dell'utente o ad un evento in background, come un caricamento della pagina, può fornire ulteriori informazioni visive. mig

Come filtrare e attraversare l'albero DOM con JavaScript

Sapevi che esiste un'API JavaScript la cui unica missione è filtrare e scorrere tra i nodi che vogliamo da un albero DOM? In realtà, non uno ma ci sono due API: NodeIterator e TreeWalker . Sono abbastanza simili tra loro, con alcune differenze utili. Entrambi possono restituire un elenco di nodi che sono presenti in un determinato nodo root rispettando le regole di filtro predefinite e / o personalizzate applicate.I